Spring Cloud Config (4) - 加密与解密配置信息

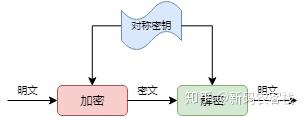

在前面几篇中,我们使用Spring Cloud Config构建的配置服务器,存储了服务所需的配置属性。然而,默认情况下,配置服务器是以明文存储所有属性值的。对于如数据库密码这种非常敏感的信息,明文存储是不合适的。Spring Cloud Config为我们提供了非常方便的方法,将敏感信息加密,然后以密文形式存储。本文将采用对称加密方式,介绍如下两个方面:1) 在服务器端对配置信息进行加密并存储。2) 在访问端获取并解密配置信息。什么是对称加密,相信大家都知道。就是使用相同的密钥进行加密和解密,如下图所示:

一、 加密配置信息

要做的步骤有:

1. 打开配置服务器加密功能。

2. 使用配置服务器提供的加密服务,加密敏感信息。

3. 修改配置文件,将明文替换为加密后的文本。

首先,我们在配置服务器端打开加密功能。

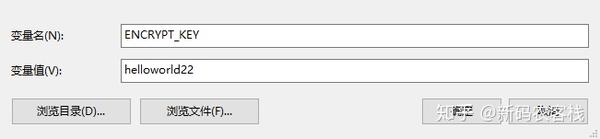

只需要做一件事,设置ENCRYPT_KEY环境变量,这就是所谓的对称密钥。如下是在Windows上的设置:

值可以为任何字符串。在Linux系统上,可以用如下命令设置:

export ENCRYPT_KEY=helloworld22

在很多教程和书籍中,都提到需要下载Oracle的JCE jar包并拷贝到JDK目录下。但是经过小编测试,这一步并不需要。

小编怀疑是跟使用的Spring Cloud版本有关。小编使用的是目前最新版本:Greenwich.SR3,配套的Spring Boot版本为:2.1.10.RELEASE。JDK版本为:1.8。

如果你使用的其他版本,且遇到问题,可以尝试安装Oracle JCE jar包。

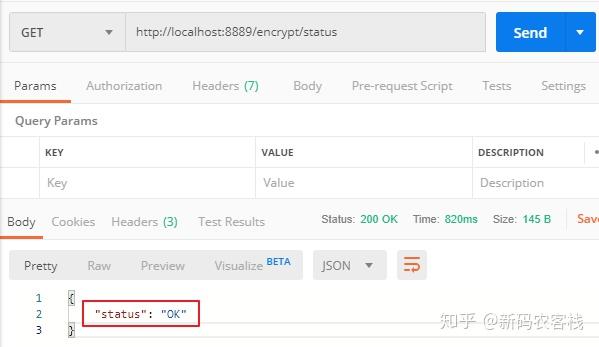

现在可以验证一下是否生效,可以首先访问/encrypt/status端点,检查配置服务器的加密服务的状态。如下:

上面的返回说明配置服务器的加密服务已经可以正常工作。

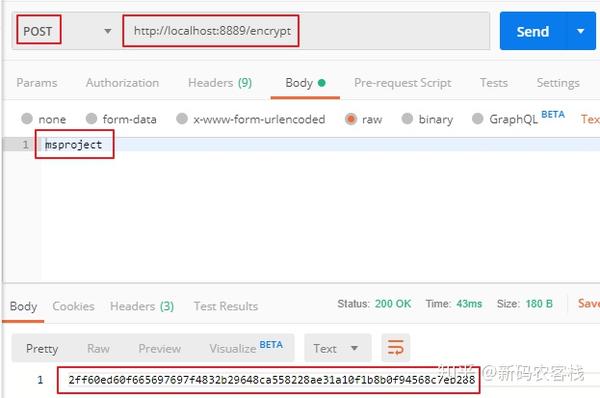

接下来,我们使用加密服务为数据库密码进行加密。如下:

我们使用配置服务器暴露的/encrypt端点来加密数据库密码。将密码明文POST到服务端,服务端进行加密,然后返回加密后的文本。

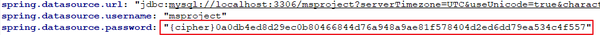

现在,我们将配置文件中的明文密码替换成加密后的文本。如下:

对于加密信息,格式必须如上所示,以{cipher}开头跟上加密文本:

{cipher}密文

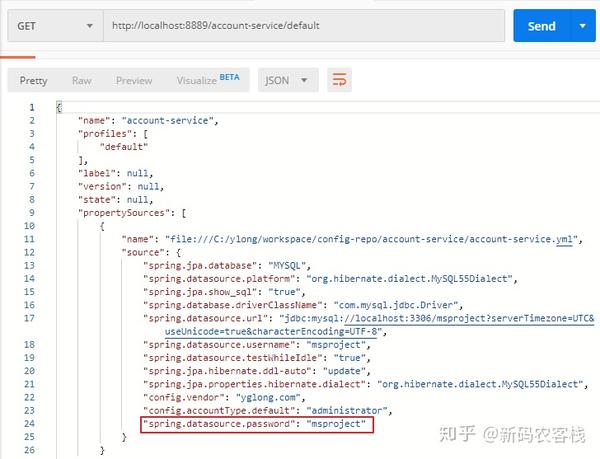

提交更改到Github后,我们可以测试一下获取配置信息,如下:

二、解密配置信息

从上面的测试可以看到,默认情况下,配置服务器会自动对加密文本进行解密,最后返回解密后的明文给访问者。

在配置服务器端解密的方式,称为 Server端解密 。这是配置服务器的默认行为。

Server端解密这种方式其实也是不安全的。虽然存储在Github配置文件中的密码是密文,但通过配置服务器暴露的端点获取的却是解密后的明文,这意味在网络中传输的将是这些解密后的明文,这是非常不安全的做法。

解决的办法是使用 Client端解密 。

要实现Client端解密,我们首先要做的是禁用Server端解密的默认行为。

在config-server的src/main/resources下创建bootstrap.yml文件,并在其中添加如下配置:

spring:

cloud:

config: